Information Security

[AWS] 클라우드 개념 및 AWS 설정(key, IAM) 본문

온프레미스 용어와 클라우드 용어 대응관계

방화벽 : 보안그룹

ACL : NACL

관리자 권한 : IAM

L4, 로드 밸런서 : ELB, 탄력적 로드 밸런서 , ALB , NLB , GWLB , CLB(요즘 안씁니다)

네트워크 : VPC

서버 : EC2 ,탄력적 서버

NAS : EFS (탄력적 파일 시스템)

디스크 : EBS ( 탄력적 블록 스토어 저장장치)

DB : RDS (관계형 데이터 베이스)

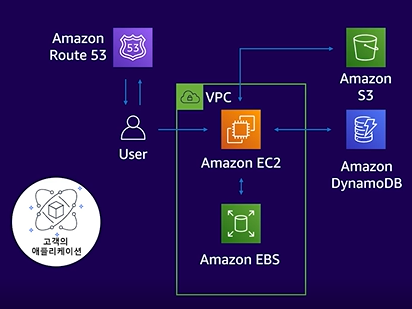

AWS의 서비스 제공 시나리오

- Route53에서 요청에 대해 응답합니다. DNS의 기본 포트가 53이라 route53이 이름입니다.

- 요청이 분석되어서 Route53이 해당 요청의 목적 ip를 반환합니다.

- 반환받은 ip주소를 이용해 EC2에 연결합니다.

- 접속에 따른 기능을 수행하며 EC2의 디스크인 EBS를 먼저 활용합니다.

- 디비데이터가 필요하다면 Amazon DB 등의 서비스에 접근해 메모리로 데이터를 꺼내옵니다.

- S3 오브젝트 스토리지에 파일, 동영상 등 디비에 직접 저장하지 않는 요소를 적재하거나 꺼내옵니다.

인프라 구성

온프레미스 - 일반 데이터 센터이다. 물리 서버로 운영하는 데이터 센터, IDC ,기존 레거시 시스템 등

하이브리드 - 클라우드와 온프레미스와 같이 활용해 구성하는것(당연히 제일 많은 유형임)

클라우드- AWS ,AZURE , GCP , Naver , NHN 등의 인프라 서비스를 활용하는것

멀티클라우드 - AWS, ,AZURE , GCP , Naver , NHN 등 여러가지 퍼블릭 클라우드를 섞는 경우

XaaS 용어

- IaaS - Server only

- Paas - Server + OS + MiddleWare

- SaaS - Server + OS + MiddleWare + Application

가입

클라우드 서비스 | 클라우드 컴퓨팅 솔루션| Amazon Web Services

필요한 만큼 이용할 수 있는 것은 물론 필요에 따라 몇 분 만에 확장 또는 축소할 수 있습니다. 자세히 알아보세요.

aws.amazon.com

키 페어 다운받기

비대칭 키로 인증할수있는 파일 제공

EC2-네트워크 및 보안-키 페어

IAM이란?

AWS IAM(Identity and Access Management)은 AWS에서 제공하는 서비스 중 하나로, 사용자 및 리소스에 대한 보안 및 액세스 제어를 관리하는 데 사용됨

루트 사용자와 일반 사용자(IAM 사용자)

- 루트 사용자(Root User):

- AWS 계정을 처음 생성할 때 생성되는 최초의 사용자입니다.

- AWS 계정의 모든 리소스와 서비스에 대한 완전한 권한을 가지고 있습니다.

- 모든 AWS 리소스와 서비스를 관리하고 모든 계정 설정을 변경할 수 있는 권한을 갖습니다.

- 루트 사용자의 액세스 키와 비밀 액세스 키는 보안상의 이유로 권장되지 않습니다. 대신 IAM 사용자를 생성하여 리소스에 대한 액세스를 관리하는 것이 좋습니다.

- 일반 사용자(Regular User):

- AWS 계정 내에서 루트 사용자가 생성하는 IAM(Identity and Access Management) 사용자입니다.

- 일반 사용자는 루트 사용자의 권한을 부분적으로 상속받거나, 루트 사용자가 정의한 IAM 정책에 따라 권한을 가집니다.

- 일반 사용자의 권한은 IAM 정책에 의해 정의되며, 필요에 따라 사용자별로 다른 권한을 부여할 수 있습니다.

- 일반 사용자는 루트 사용자보다 보안적으로 안전하며, 권한을 필요에 맞게 세분화하여 부여할 수 있습니다.

-> AWS에서도 루트 사용자로 처음 계정을 생성할 때 만들어지겠지만 IAM사용자(일반 사용자) 계정을 추가해서 용도에 맞게 분배해야 함

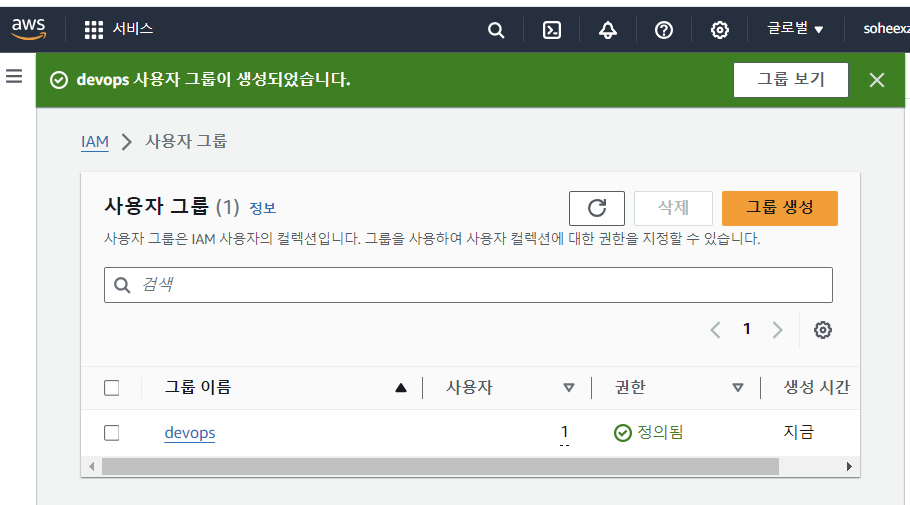

-> 그룹으로 관리

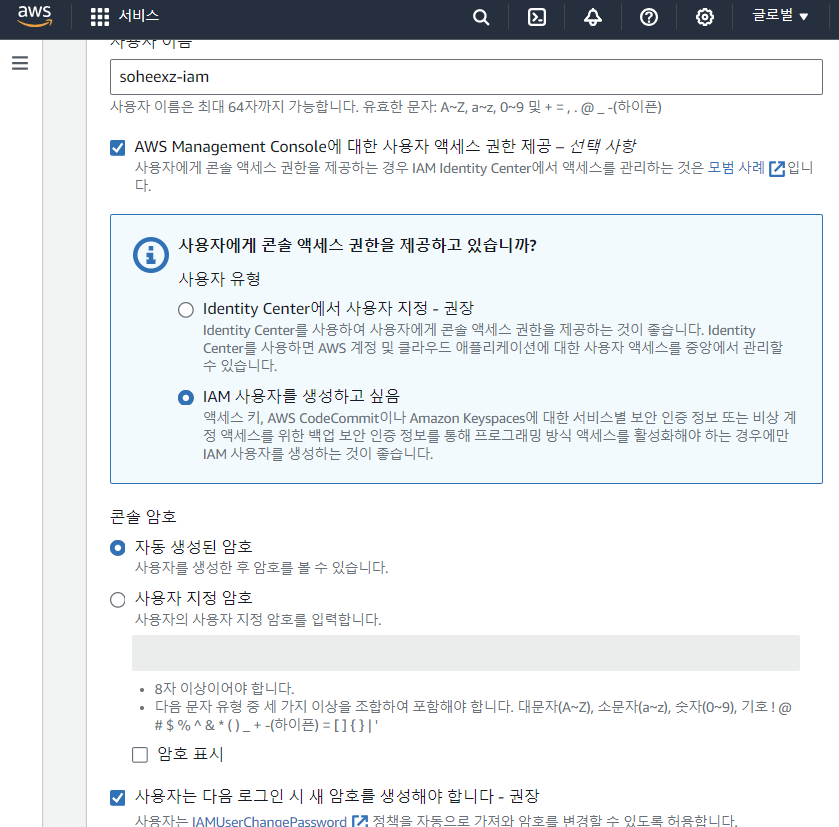

IAM 개념 실습해보기

Google Authenticator를 설치

csv 파일에서 iam 사용자 추가해서 로그인하면 액세스 거부되는 것들 많음

그룹 설정하기

PowerUserAccess : AWS의 모든 자원에 접근 가능.

IAMFullAccess : IAM에 대한 모든 접근 권한을 가짐.

soheexz-iam 계정으로 로그인하였을 때

일부 권한이 조정되어서 애플리케이션에 대한 접근은 허용되도록 바뀐걸 확인할 수 있음

'STUDY > DevSecOps' 카테고리의 다른 글

| [KDT] crontab을 활용한 logfile 메일 발신 (0) | 2024.02.21 |

|---|---|

| [Docker] 컨테이너 관리- CLI (0) | 2024.02.02 |

| [Docker] 레지스트리 구축 (0) | 2024.01.31 |

| [Docker] 이미지 업로드 (0) | 2024.01.30 |

| [Docker] 도커 이미지 구조 이해 및 로그인 (0) | 2024.01.29 |